REDES DE COMPUTADORES

Una red de computadoras, también llamada red de ordenadores

o red informática, es un conjunto de equipos conectados por medio de cables,

señales, ondas o cualquier otro método de transporte de datos, que comparten

información (archivos), recursos (CD‐ROM, impresoras, etc.) y servicios (acceso

a internet, e‐mail, chat, juegos), etc.

OBJETIVOS DE UNA RED INFORMÁTICA.

El objetivo primordial de una red es compartir recursos, es

decir hacer que todos los programas, datos y equipos estén disponibles para

cualquiera de la red que lo solicite, sin importar la localización del recurso

y del usuario.

• Proporciona una alta fiabilidad, al contar con fuentes

alternativas de suministro.

• Ahorro Económico. Las grandes maquinas tienen una rapidez

mucho mayor.

• Proporciona un poderoso medio de comunicación entre las

personas que se encuentran muy alejadas entre si. Con el empleo de una red es

relativamente mas fácil para dos personas, que viven en lugares separados,

escribir unos informes juntos.

VENTAJAS Y DESVENTAJAS DE UNA RED INFORMÁTICA.

VENTAJAS

* Aprovechamiento de los recursos informáticos

* Intercambio rápido de documentos

* Seguridad informática

* Simplificación del mantenimiento

* Correo electrónico interno

* Trabajo en grupo

* Acceso a internet

* Dar confiabilidad

* Permite la disponibilidad de programas y equipos para

cualquiera de la red

DESVENTAJAS

* Costos de instalación

* Administración

* Vulnerabilidad

* Longitud de canales limitadas

* El desempeño se disminuye a medida que la red crece

* Un problema en el canal usualmente degrada toda la red

* El canal requiere ser correctamente cerrado

* Longitudes de canales limitadas

* Si el nodo central falla toda la red se desconecta

ELEMENTOS DE UNA RED

Servidor: Es el elemento principal de procesamiento,

contiene el sistema operativo de red y se encarga de administrar todos los

procesos dentro de ella, controla también el acceso a los recursos comunes como

son las impresoras y las unidades de almacenamiento.

Medio.

Cableado: Es el cable que se va a ocupar en la red que es

físico se llama utp.

Antena: Es un conjunto de antenas iguales, separadas, con la misma

orientación y alimentadas sincrónicamente. Es decir que el desfase de la

corriente entre cada par de antenas es constante.

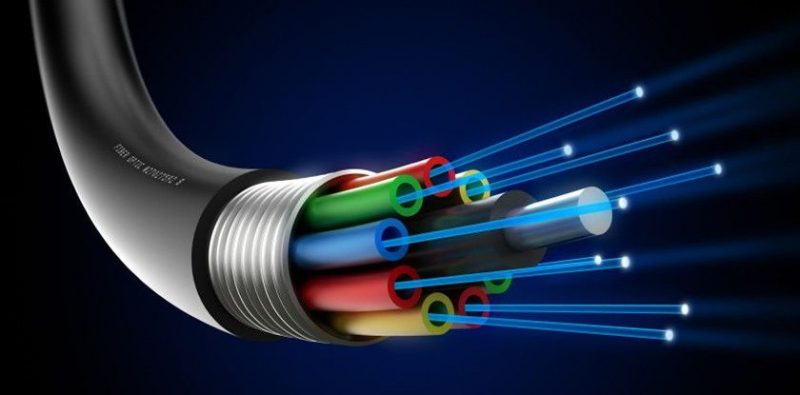

Fibra óptica: Filamento de material dieléctrico, como el vidrio o los

polímeros acrílicos, capaz de conducir y transmitir impulsos luminosos de uno a

otro de sus extremos; permite la transmisión de comunicaciones telefónicas, de

televisión, etc., a gran velocidad y distancia, sin necesidad de utilizar

señales eléctricas.

Nodos: Un nodo es un punto de intersección, conexión o unión de

varios elementos que confluyen en el mismo lugar. Ahora bien, dentro de la

informática la palabra nodo puede referirse a conceptos diferentes según el

ámbito en el que nos movamos.

SW o concentrador: Es el dispositivo que permite centralizar el cableado de

una red de computadoras, para luego poder

ampliarla.

Software: En el software de red se incluyen programas relacionados con

la interconexión de equipos informáticos, es decir, programas necesarios para

que las redes de computadoras funcionen. Entre otras cosas, los programas de

red hacen posible la comunicación entre las computadoras, permiten compartir

recursos (software y hardware) y ayudan a controlar la seguridad de dichos

recursos.

Rack: Es la estructura que

permite sostener o albergar un dispositivo tecnológico. Se trata de un

armazón metálico que, de acuerdo a sus características, sirve para alojar una

computadora, un router u otra clase de equipo.

Modem: Dispositivo que convierte señales digitales en analógicas, o

viceversa, para poder ser transmitidas a través de líneas de teléfono, cables

coaxiales, fibras ópticas y microondas; conectado a una computadora, permite la

comunicación con otra computadora por vía telefónica.

Router: Es un elemento que marca el camino mas

adecuado para la transmisión de mensajes en una red completa, este toma el

mejor camino para enviar los datos dependiendo del tipo de protocolo que este

cargado, cuenta con un procesador es el mas robusto, tiene mas procesadores y

mucha mas capacidad en sus respectivas memorias.

TIPOS DE REDES.

PAN: Red de área personal.

LAN: Red de área local.

CAN: Red de área de campus.

MAN: Red de área metropolitana.

WAN: Red de área amplia.

SAN: Red de área de almacenamiento.

VLAN: Red de área local virtual.

TOPOLOGÍA DE REDES

La topología de red se define como el mapa físico o lógico

de una red para intercambiar datos. En otras palabras, es la forma en que está

diseñada la red, sea en el plano físico o lógico. El concepto de red puede

definirse como «conjunto de nodos interconectados.

Anillo:

Es una topología de red en la que cada estación

tiene una única conexión de entrada y otra de salida de anillo. Cada estación

tiene un receptor y un transmisor que hace la función de traductor,

pasando la señal a la siguiente estación.

Estrella:

Es una red de computadoras donde las estaciones

están conectadas directamente a un punto central y todas las comunicaciones se

hacen necesariamente a través de ese punto (conmutador, repetidor o

concentrador). Los dispositivos no están directamente conectados entre sí,

además de que no se permite tanto tráfico de información. Dada su transmisión,

una red en estrella activa tiene un nodo central “activo” que normalmente tiene

los medios para prevenir problemas relacionados con el eco.

Malla:

Una red en malla es una topología de red en la que cada nodo está conectado a todos los nodos. De

esta manera es posible llevar los mensajes de un nodo a otro por distintos

caminos. Si la red de malla está completamente conectada, no puede existir

absolutamente ninguna interrupción en las comunicaciones. Cada servidor tiene sus propias conexiones con

todos los demás servidores.

Árbol:

La red en árbol es una topología de red en la que los nodos están colocados en

forma de árbol. Desde una visión topológica, es parecida a una serie de redes

en estrella interconectadas salvo en que no tiene un concentrador

central. En cambio, tiene un nodo de enlace troncal, generalmente ocupado por

un hub o switch, desde el que se ramifican los demás nodos. Es una variación de

la red en bus, el fallo de un nodo no implica una interrupción en las

comunicaciones. Se comparte el mismo canal de comunicaciones.

Bus:

Una red en bus es aquella topología que

se caracteriza por tener un único canal de comunicaciones (denominado bus,

troncal o backbone) al cual se conectan los diferentes dispositivos. De esta

forma todos los dispositivos comparten el mismo canal.

Mixta:

La topología mixta es una de las más frecuentes y

se deriva de la unión de varios tipos de topologías dered, de aquí el

nombre de “mixtas” o “híbridas”. Ejemplos de topologías mixtas: en árbol,

estrella-estrella, bus-estrella, etc.

Totalmente Conexa:

La red totalmente conexa es una topología muy

eficaz ya que esta unida totalmente todos los nodos aquí se muestra las topologías que

al unirlas nos da una totalmente conexa.En caso de que uno de los

cableados se llegue a dañar de algún nodo la información no se vera afectada

para los demás nodos.

INTERNET

Origen.

En la historia se ha documentado y dicho que el origen de

Internet se da gracias a ARPANET (Advanced Research Projects Agency

Network) red de computadoras del ministerio de defensa de EEUU que propicio el

surgimiento de Internet en un proyecto militar estadounidense el cual buscaba

crear una red de computadoras que uniera los centros de investigación de

defensa en caso de ataques, que pudieran mantener el contacto de manera

remota y que siguieran funcionando a pesar de que alguno de sus nodos

fuera destruido. Sin embargo su objetivo era el de investigar mejores

maneras de usar los computadores, yendo más allá de su uso inicial como grandes

máquinas calculadoras, y luego de su creación fue utilizado por el gobierno,

universidades y otros centros académicos dando un soporte social.

Servicios.

* Correo electrónico

* Grupos de Noticias/Boletines de Noticias (News y USENET)

* Listas de distribución

* Foros web

*Weblogs, blogs o bitácoras

* Transferencia de archivos

*Chats ó IRC (Internet Relay Chat), videoconferencia,

mensajería instantánea y llamadas telefónicas a través de Internet

*Wikis

*Spaces o Espacios

Evolución.

Web 1.0: La web primitiva, la del siglo 20, era aquella

que se caracteriza principalmente por ser unidireccional y realizada sobre

contenidos estáticos.

Web 2.0: La web 2.0 se asiento a mediados de la primera

década de este siglo. Sustentada bajo unas conexiones a internet evolucionadas

(ya teníamos ADSL), y mejores herramientas para desarrollar web, mejores

servidores, etc.

Web 3.0: La web 3.0 es la web semántica, la web de la

nube, la web de las aplicaciones y la web multidispositivo. Hoy en día ya no

solamente utilizamos ordenadores para conectarnos a Internet.

Web 4.0: Es un modelo de interacción con el usuario más

completo, ubiquo y personalizado. El modelo favorece la fusión del mundo

offline y el online.

Web 5.0: Es una red sensorial emotiva, ya que puede

medir el estado de ánimo y personaliza las interacciones para crear

experiencias en los usuarios. Es la tecnología mediante, auriculares que

permiten al usuario interactuar con el contenido que responda a sus emociones o

cambiar en tiempo real la expresión facial de un "avatar".

SEGURIDAD INFORMÁTICA.

Es el proceso de prevenir y detectar el uso no autorizado de un

sistema informático. Implica el proceso de proteger contra intrusos el uso de

nuestros recursos informáticos con intenciones maliciosas o con intención de

obtener ganancias, o incluso la posibilidad de acceder a ellos por accidente.La

seguridad informática es en realidad una rama de un término más genérico

que es la seguridad de la información, aunque en la práctica se suelen utilizar

de forma indistinta ambos términos. La seguridad informática abarca

una serie de medidas de seguridad, tales como programas de software de

antivirus, firewalls, y otras medidas que dependen del usuario.

Utilidades.

Desktop: Es una aplicación de búsqueda en el escritorio que permite

encontrar texto en mensajes de correo electrónico, archivos del equipo, chats y páginas

web que se han visitado.

Recuva: Por muchas circunstancias borramos archivos en nuestro

ordenador y nos arrepentimos de ello o simplemente los hemos borrado por

accidente. Cuando los borramos no todo está perdido ya que estos datos borrados

se pueden recuperar.

VIRUS

Un virus es un software que

tiene por objetivo de alterar el funcionamiento normal de cualquier tipo de

dispositivo informático, sin el permiso o el conocimiento del usuario

principalmente para lograr fines maliciosos sobre el dispositivo. Los virus,

habitualmente, reemplazan archivos

ejecutables por otros infectados con el código de

este. Los virus pueden destruir, de manera intencionada, los datos almacenados

en una computadora, aunque también existen otros más inofensivos, que solo

producen molestias o imprevistos.

Tipos de virus.

* Macro virus

* Virus Residentes en la Memoria

* Virus de Sobreescritura

* Virus de Acción Directa

* Virus de Directorio

* Virus de Secuencia de Comandos Web

*Virus multipartito

* Virus FAT

*Virus gusano

* Virus Troyano

*Virus de E-mail

* Secuestrador del Navegador

ANTIVIRUS

Los antivirus son programas cuyo objetivo es

detectar y eliminar virus informáticos. Con el transcurso del tiempo,

la aparición de sistemas operativos más avanzados e Internet, los antivirus han

evolucionado hacia programas más avanzados que además de buscar y detectar

virus informáticos consiguen bloquearlos, desinfectar archivos y prevenir una

infección de los mismos.

Tipos de antivirus.

AVG Antivirus

Avast Antivirus

HACKER

Hacker es todo aquel experto de las tecnologías de

comunicación e información que utiliza sus conocimientos técnicos en computación

y programación para superar un problema, normalmente asociado a la seguridad.

Habitualmente se les llama así a técnicos e ingenieros informáticos con

conocimientos en seguridad y con la capacidad de detectar errores o fallos en

sistemas informáticos para luego informar los fallos a los desarrolladores

del software encontrado vulnerable o a todo el público.

Tipos de hacker

Hacker de sombrero blanco.

El hacker de sombrero blanco penetra la seguridad del sistema, suelen trabajar para compañías en el

área de seguridad informática para proteger el sistema ante cualquier alerta.

Hacker de sombrero negro.

También conocidos como crackers, muestran

sus habilidades en informática rompiendo sistemas de seguridad de computadoras,

colapsando servidores, entrando a zonas restringidas, infectando redes o

apoderándose de ellas o creando virus, entre otras muchas cosas utilizando sus

destrezas en métodos hacking. Rompen la seguridad informática, buscando la

forma de entrar a programas y obtener información o generar virus en el equipo

o cuenta ingresada.

Hacker de sombrero gris.

Los hackers de sombrero gris son aquellos que poseen un conocimiento similar al hacker de sombrero

negro y con este conocimiento penetran sistemas y buscan problemas, cobrando

luego por su servicio para reparar daños.

Hacker de sombrero dorado.

El hacker de sombrero dorado es aquel que usa la

tecnología para violar un sistema informático con el propósito de notificar la

vulnerabilidad del sistema al administrador. También rompe la seguridad

informática no por razones maliciosas si no por poner a prueba su propio

sistema o de la compañía donde trabaja, o simplemente para difundir un mensaje

por la red.

DEEP WEB

La Deep Web se traduce al español como ‘Internet

profunda’. Y se denomina así por la sencilla razón de que está compuesta por

todo aquel contenido de Internet que, por diversos motivos, no está indexado

por motores de búsqueda como Bing, Yahoo o el propio Google –entre muchos

otros-.

Lo que todos los usuarios utilizamos de forma diaria, sin embargo, se

denomina ‘Internet superficial’.

No hay comentarios.:

Publicar un comentario